Beim Stichwort Internet-Sicherheit ist Email-Verschlüsselung eines der grundlegendsten Themen überhaupt. Niemand würde seine Bankverbindungen auf einer Postkarte durch die Welt schicken, via unverschlüsselter Email aber leider noch viel zu viele User.

Hauptgrund ist leider die nach wie vor recht mühselige Einrichtung von Email-Zertifikaten und die unvollständigen und unklaren Anleitungen, die man überall im Netz (hauptsächlich auf englisch) findet. In der Praxis macht da jeder Versuch mehr Sicherheit zu realisieren oft mehr Ärger als dass er letztlich Nutzen bringt.

Wir haben uns in diesem Tutorial zur sicheren Email Verschlüsselung vorgenommen, die notwendigen Schritte zur Einrichtung auf dem Mac und unter iOS (für iPhone und iPad) möglichst detailliert zu beschreiben und auf diesem Weg mehr Nutzer für den sicheren Email-Versand zu begewinnen.

Basis für unser Tutorial bildet die SMIME bzw. S/MIME Verschlüsselung, weil sie im Gegensatz zu PGP- bzw. GnuPG-Verschlüsselungsverfahren ohne zusätzliche Software bzw. Apps sowohl in Apple Mail auf dem Mac als auch auf Apple Mail unter iOS eingesetzt werden kann.

Was benötigt man für die Email-Verschlüsselung?

Zuerst einmal muss ein Email-Zertifikat für den verschlüsselten Email-Versand erstellt werden. Solche Zertifikate bekommt man von sogenannten Certification Authorities (CA), die diese i.d.R. kommerziell zur Verfügung stellen und die zwischen einigen Euro und einigen hundert Euro pro Jahr liegen können.

Für unsere Anleitung verwenden wir ein – für den privaten Gebrauch – kostenloses Email-Zertifikat von Comodo, das eine Gültigkeitsdauer von 12 Monaten hat. Nach den 12 Monaten kann das Zertifikat durch einfach durch ein neues, kostenloses Zertifikat ersetzt werden.

Darüber hinaus bietet es sich an zur sicheren Verwahrung des Zertifikats einen guten USB-Stick (beliebiger Größe) sowie die Mac App 1Password zum sicheren Erzeugen und Speichern von Passwörtern zu verwenden. Beides ist aber nicht zwingend erforderlich.

Erstellung des Comodo Email-Zertifikats

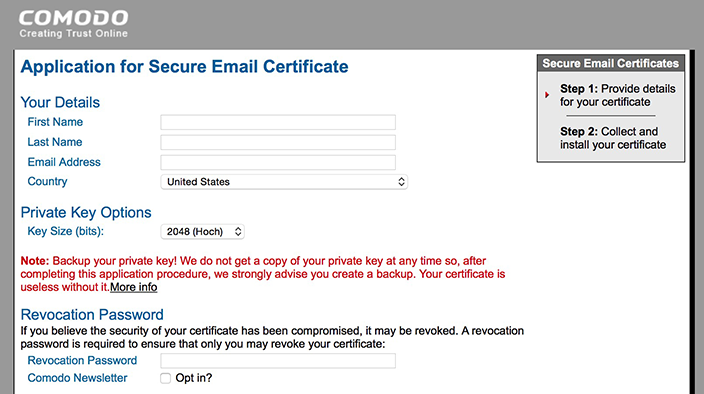

Zuerst wird das kostenlose Comodo Email-Zertifikat hier erstellt.

Dabei sind folgende Angaben zu machen:

- Unter „Your Details“ sind persönliche Daten einzugeben, die in den SSL-Schlüssel einfliessen.

- Bei „Private Key Options“ ist die Key Size (bits) auszuwählen. Wir empfehlen die Standardeinstellung „2048 (Hoch)“ unverändert zu übernehmen.

- Darüber hinaus ist ein sog. „Revocation Password“ festzulegen, mit dem ein Zertifikat zurückgerufen werden kann. Dies ist beispielsweise dann erforderlich, wenn ein SSL Zertifikat öffentlich gemacht wurde oder die Sicherheit auf anderem Weg verletzt wurde. So lässt sich die Gültigkeit des Zertifikats widerrufen und ein neues Comodo-Zertifikat anlegen. Wichtig: Comodo vergibt jeweils nur ein gültiges Zertifikat, also sollte man diesen Schritt durchaus ernst nehmen und ein sicheres, langes Passwort für den Widerruf angeben. Dieses „Revocation Password“ aufschreiben und sicher verwahren (z.B. auf einem USB-Stick)! Wer nicht besonders kreativ bei der Generierung eines sicheren „Revocation Password“ ist, dem empfehlen wir den Einsatz des Passwortgenerators von 1Password und die Speicherung des Passworts im Passwort Manager oder in einer Text-Datei auf dem USB-Stick von oben.

- Nun muss man noch überlegen, ob man den Comodo Newsletter empfangen möchte und falls nein, den Standard-Haken bei „Opt in?“ entfernen.

- Last but not least sollte man sich grob mit dem „Subscriber Agreement“ vertraut machen und sich darüber klar sein, dass Comodo ein US-amerikanischer Anbieter ist und die Email-Verschlüsselung aller Voraussicht nach nicht „NSA-sicher“ ist…

Mit einem Haken vor „I ACCEPT the terms of the Subscriber Agreement“ und einem Klick auf den „Next >“-Button geht es weiter.

Wenn auf der Formularseite alles richtig ausgefüllt wurde, erhält man auf der nächsten Seite die Meldung „Application is successful!“ und den Hinweis, dass man von Comodo eine Email an die angegebene E-Mail Adresse bekommt, wie es weiter geht.

Comodo Email-Zertifikat auf dem Mac herunterladen

Schaut man in seinem Email-Postfach nach, hat man höchstwahrscheinlich schon Post von „Certificate Customer Services“ bekommen. Nach aufmerksamem Lesen der Mail stellt man fest, dass als nächstes der erste große rote Button mit „Click & Install Comodo Email Certificate“ zu klicken ist, damit es weiter geht.

Klickt man auf den Button wird man auf eine Comodo-Seite geschickt mit dem Titel „Collection of Secure Email Certificate“.

Klickt man auf den Button wird man auf eine Comodo-Seite geschickt mit dem Titel „Collection of Secure Email Certificate“.

Gleichzeitig wird ein Download einer Datei mit dem Namen „CollectCCC.p7s“ gestartet, die sich wenig später unter „Downloads“ findet.

Diese Datei enthält das vollständige Zertifikat, d.h. sowohl den Public- als auch den Private-Key und man sollte sie gut sichern, z.B. auf den bereits oben erwähnten USB-Stick.

Installation des Email-Verschlüsselungs-Zertifikats auf dem Mac und Nutzung in Apple Mail

Nun wird das Email-Zertifikat auf dem Mac installiert indem man die „CollectCCC.p7s“-Datei zweimal anklickt.

Es öffnet sich eine App mit dem Namen „Schlüsselbundverwaltung“.

Damit ist der Import des Email-Verschlüsselungszertifikats auf dem Mac schon erledigt ohne dass in der Schlüsselbundverwaltung noch etwas zu tun ist.

Testen lässt sich das Ganze durch Öffnen von Apple Mail und Erstellung einer neuen Email. Wer mehrere Adresse in Apple Mail nutzt muss die richtige Absender-Email noch auswählen und wird dann am rechten Ende der Betreff-Zeile ein neues „Verschlüsselungs-Schloss“ und ein „Signierungs-Symbol“ sehen (s.u.).

Klickt man das Schloss an, sollte es sich schliessen (als Zeichen für aktive Verschlüsselung) genauso wie sich das Signiersymbol hervorhebt, wenn es aktiviert wird.

Wenn das Verschlüsselungs-Schloss noch ausgegraut ist und sich noch nicht schliessen lässt, liegt es daran, dass zur ausgewählten Email-Adresse des Empfängers offenbar noch kein Public-Key ausgetauscht bzw. der Empfänger über keine Verschlüsselung verfügt.

Sofern der Empfänger über ein Zertifikat verfügt, bietet es sich an die erste Email unsicher bzw. nur signiert zu schicken.

Hierdurch wird der eigene Public Key automatisch mit übertragen und der Empfänger hat bei der Antwort die Möglichkeit zu verschlüsseln und schickt gleichzeitig seinen Public Key automatisch mit, so dass nach dem initialen Schlüsselaustausch Emails verschlüsselt (durch schliessen des Verschlüsselungsschlosses) verschickt werden können.

Wenn das Zertifikat dann nach 12 Monaten abgelaufen ist, muss man das o.g. Prozedere am Mac wiederholen.

Installation des Email-Verschlüsselungs-Zertifikats auf dem iPhone bzw. dem iPad und Nutzung in Apple Mail

Die obigen Schritte des Zertifikat-Imports in den Schlüsselbund sind auch für die Nutzung Verschlüsselung unter iOS notwendig und dieser Abschnitt setzt voraus, dass die obigen Schritte bereits stattgefunden haben.

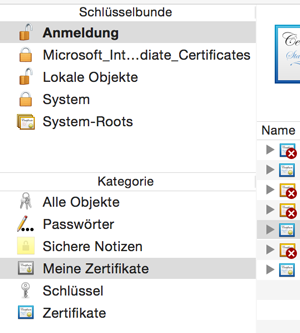

Sofern nicht noch geöffnet, startet man als erstes die Schlüsselbundverwaltung (zu finden auf dem Mac in Programme > Dienstprogramme).

Nun muss man zuerst sicherstellen, dass die richtige Ansicht gewählt ist, In der linken Spalte der Schlüsselbundverwaltung klickt man daher zuerst unter „Schlüsselbunde“ den Punkt „Anmeldung“ an und dann darunter unter „Kategorie“ den Punkt „Meine Zertifikate“. Nun sieht man im Hauptfenster in der Regel mehrere Zertifikate, die auf dem Mac installiert sind. Eines davon sollte als Namen die Email-Adresse haben, die wir zur Erstellung des Zertifikats verwendet haben.

Nun muss man zuerst sicherstellen, dass die richtige Ansicht gewählt ist, In der linken Spalte der Schlüsselbundverwaltung klickt man daher zuerst unter „Schlüsselbunde“ den Punkt „Anmeldung“ an und dann darunter unter „Kategorie“ den Punkt „Meine Zertifikate“. Nun sieht man im Hauptfenster in der Regel mehrere Zertifikate, die auf dem Mac installiert sind. Eines davon sollte als Namen die Email-Adresse haben, die wir zur Erstellung des Zertifikats verwendet haben.

Klickt man auf dieses Zertifikat, wird die Schlüsselbundverwaltung möglicherweise nach Passwörtern für den Schlüsselbund fragen, die mit Eingabe des Admin-PW wieder verschwinden.

Mit einem Klick auf die rechte Maustaste auf den Namen des Zertifikats taucht ein Dialog auf, der u.a. das exportieren des Zertifikats erlaubt. Diesen Punkt anwählen und das Zertifikat als „Personal Information Exchange (.p12)“ unter beliebigem Namen auf den Desktop exportieren. Diese Datei enthält nun ein kompatibles Format des Zertifikats, um es auf dem iPhone oder iPad zu verwenden.

Vor dem Speichern fragt die Schlüsselbundverwaltung nach einem sicheren Passwort zur Verschlüsselung der Zertifikatsdatei, da in diesem Export sowohl der Private als auch der Public Key enthalten sind. Hier also auch wieder ein ordentlich sicheres Passwort vergeben, zumal diese Datei nun im nächsten Schritt per Email (unverschlüsselt) an euch selbst gemailt wird.

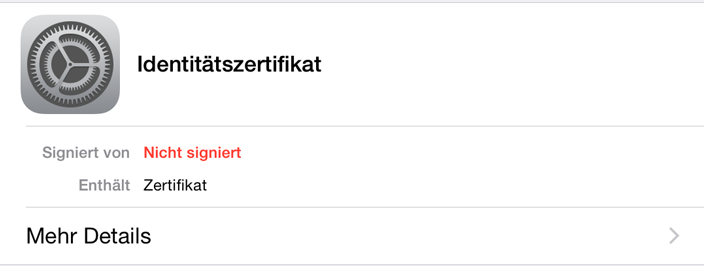

Auf dem iPhone oder iPad muss zuerst der Mail-Account eingerichtet werden bzw. schon eingerichtet sein. So lässt sich die Mail mit dem Zertifikat im Anhang auf dem iPhone bzw. iPad empfangen und der Anhang öffnen (löschen der Email im Nachgang nicht vergessen!). Das iPhone bzw. iPad wechselt von dem Mail App in die Einstellungen und zeigt das Profil als „Identitätszertifikat“ an, was durch „Installieren“ und Eingabe des Sicherheitscodes bestätigt wird.

Der Hinweis, dass das Profil nicht signiert ist, wird ignoriert und durch weitere zweimal „Installieren“ fortgesetzt. Nun kommt zuletzt die Aufforderung „Passwort für das Zertifikat „Identitätszertifikat“ eingeben“, die durch Eingabe des zuvor in der Schlüsselbundverwaltung gewählten Passworts und Bestätigung mit „Fertig“ erfolgreich abgeschlossen wird.

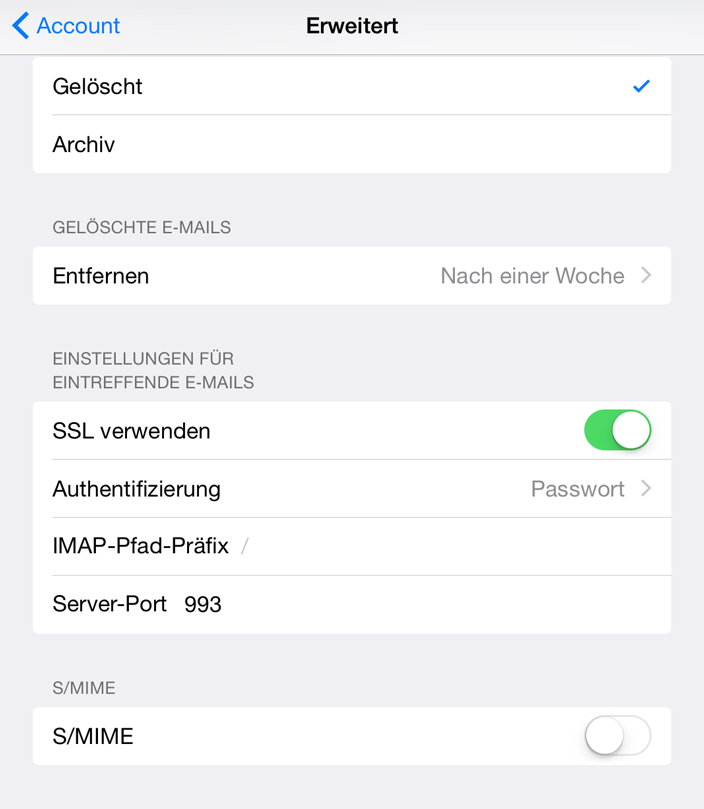

Nun muss man iOS bzw. Apple Mail noch mitteilen, dass man von dem Email-Zertifikat auch Gebrauch machen will. Dazu drückt man erstmal den Home-Button, geht auf das „Einstellungen“ Symbol und wählt in der Liste links den Punkt „Mail, Kontakte, Kalender“ aus.

Rechts erscheinen dann im Hauptfenster die bereits angelegten „Accounts“. Hier wählt man den richtigen Email Account aus und auf der nächsten Seite noch einmal, so dass man die Einstellungen des Accounts (IMAP-Accountinfo, Server für eintreffende E-Mails, Server für ausgehende Emails etc.) bearbeiten kann.

Ganz am Ende der Einstellungen klickt man auf „Erweitert“ und am Ende der sich öffnenden Einstellungen findet man einen S/MIME Schalter, der standardmässig ausgeschaltet ist und der nun – sobald er angeschaltet ist – zwei weitere Einstellungen ermöglicht, nämlich „Signieren“ und „Standardmässig verschlüsseln“.

Beide Optionen sind bislang mit „nein“ hinterlegt und müssen aktiviert werden, so dass hier statt „nein“ ein „ja“ steht. Nun ist es ganz wichtig, ganz oben im „Erweitert“-Fenster auf „< Account“ zu klicken und dann ganz oben rechts auf „Fertig“, weil die Einstellungen sonst nicht gespeichert werden (reichlich umständlich für Apple-Verhältnisse!). Geht man nun zurück in Apple Mail und erstellt eine neue Email mit dem gerade eingerichteten Account, dann sieht man in der An-Zeile nun rechts ein offenes blaues Schloss. Abhängig davon, welche Email-Adressen man nun eingibt, ändert sich das Schloss in geschlossenes blaues Schloss (Email-Adressen von denen iOS bereits einen Public Key hat) oder in ein offenes rotes Schloss (Email-Adressen von denen iOS noch keinen Public Key hat) und den Hinweis „Verschlüsseln nicht möglich“. Um die Public Keys auszutauschen läuft es jetzt am iPhone und iPad wie am Mac: Sofern der Empfänger über ein Zertifikat verfügt, bietet es sich an, die erste Email unsicher bzw. nur signiert zu schicken. Hierdurch wird der eigene Public Key automatisch mit übertragen und der Empfänger hat bei der Antwort die Möglichkeit zu verschlüsseln und schickt gleichzeitig seinen Public Key automatisch mit, so dass nach dem initialen Schlüsselaustausch Emails verschlüsselt (durch schliessen des Verschlüsselungsschlosses) verschickt werden können. Bei iOS kommt hinzu, dass man das Zertifikat händisch übernimmt. Klickt man bei einer Email, die von einem Absender mit Zertifikat verschickt wurde auf den Namen bzw. Adresse in Von: in Apple Mail unter iOS, erhält man zusätzliche Informationen und die Möglichkeit „Zertifikat anzeigen“ und im nächsten Fenster unter „Verwalten Sie das Verschlüsselungszertifikat für diesen Sender“ die Möglichkeit das Zertifikat zu installieren. Ist dies einmal geschehen, steht dem sicheren Austausch von verschlüsselten Emails auch unter iOS mit Apple Mail nichts mehr im Weg.